Proxy (Rechnernetz)

In Computernetzwerken ist ein Proxy-Server ein Server (Computer), über den Clients (Personen oder Computer) auf andere Computer zugreifen können. Ein Proxy-Server, der Informationen an seine Clients weiterleitet, ohne sie zu ändern, wird gewöhnlich als Gateway oder manchmal als Tunnel-Proxy bezeichnet.

Proxy-Server erhalten ihren Namen, weil sie wie ein Proxy (ein Stellvertreter) handeln und im Namen des Computers eines Kunden handeln.

Ein Client, der eine Verbindung mit dem Proxy-Server herstellt, fordert einen Dienst an, z. B. eine Datei, eine Verbindung, eine Webseite oder eine andere Ressource, die auf einem anderen Server verfügbar ist. Der Proxy-Server geht dann zu dem anderen Server und fordert das an, was der Client für sie wünscht.

Ein Proxy-Server kann die Informationen, die er dem Client gibt, ändern, und wenn auf die gleichen Informationen mehrmals oder von vielen verschiedenen Clients zugegriffen wird, kann er einen so genannten Cache verwenden, um die Dinge schneller zu machen. Ein Cache ist der Begriff für Informationen, auf die zugegriffen wurde und die für eine zukünftige Verwendung gespeichert wurden; wenn ein Proxy-Server das, worauf der Client zugreift, in seinem Cache hat, wird er ihn schneller machen, weil er nicht auf den anderen Server zugreifen muss, um das bereitzustellen, was der Client wünscht.

Ein Proxy-Server kann an einer beliebigen Stelle in der Verbindung zwischen dem Client und dem Server platziert werden, wozu auch Software auf dem Client-Computer selbst oder auf einem beliebigen Computer dazwischen gehören kann.

Einige Proxy-Server verwenden Secure Sockets Layer (SSL), um die Verbindung zwischen dem Client und dem Remote-Server zu sichern. Diese Sicherheitsschicht trägt dazu bei, sicherzustellen, dass kein anderer Computer lesen oder verstehen kann, was der Client vom Server verlangt.

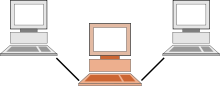

Ein Proxy-Server verbindet zwei Computer indirekt miteinander.

Vorteile von Proxy-Servern

Die Verwendung eines Proxy-Servers hat viele Vorteile. Erstens kann der Client-Rechner Daten mit dem Remote-Server austauschen, ohne eine direkte Verbindung herzustellen. Auf diese Weise ist die wirkliche Internet-Adresse des Clients dem entfernten Server nicht bekannt. Dies wird manchmal als Anonymisierung bezeichnet, weil es den Client anonym macht. Ein zweiter Vorteil besteht darin, dass der Proxy-Server, wenn er selbst in der Lage ist, die vom Client gestellte Anfrage zu bedienen, den entfernten Server nicht mehr kontaktiert. Die Last auf dem entfernten Server wird also durch die Verwendung eines Proxy-Servers reduziert. Diese Art von Proxy-Servern werden Caching-Server genannt.

Große Organisationen (oder sogar Länder) verwenden manchmal Proxy-Server, um den Zugang zum Internet zu kontrollieren. Eine große Bank kann einen Proxy-Server verwenden, der nur Verbindungen zu anderen bankrelevanten Websites zulässt. Der Proxy-Server kann jedoch den Zugang zu Websites blockieren, die kostenlose E-Mails anbieten oder pornografisches Material anbieten. Er kann auch den Zugang zu File-Sharing-Anwendungen blockieren. Die Beschränkung des Zugriffs auf bestimmte Inhalte im Internet wird auch als Internet-Filterung bezeichnet.

Typen und Funktionen

Ein Proxy-Server kann eine oder mehrere der unten beschriebenen Funktionen haben:

Caching-Proxy-Server

Ein Caching-Proxy-Server kann Anfragen von Clients bedienen, ohne den entfernten Server zu kontaktieren; stattdessen sendet er die Daten, die er von einer früheren Anfrage gespeichert hat. Dies wird als Caching bezeichnet.

Das Caching von Proxy-Servern reduziert die Arbeitslast des Remote-Servers. Sie haben jedoch ihre eigenen Probleme, insbesondere wenn sie nicht gut konfiguriert sind. Einige Probleme sind in RFC 3143 beschrieben.

Web-Proxy

Ein Web-Proxy ist ein Proxy-Server, der sich auf den Verkehr über das World Wide Web konzentriert. Er kann verwendet werden, um anstößige Web-Inhalte zu blockieren oder den Zugriff von Kunden auf Online-Inhalte zu kontrollieren. Sie können von Unternehmen oder Ländern verwendet werden.

Web-Proxies können auch verwendet werden, um zu verfolgen, wie verschiedene Personen den Internetzugang genutzt haben.

Anonymisierung des Proxy-Servers

Ein anonymisierender Proxy-Server entfernt zum Zweck der Anonymität Identifizierungsinformationen aus den Anfragen der Kunden. Sie können auch dazu verwendet werden, gefilterte Inhalte im Internet zu durchbrechen.

Offene Vollmacht

Ein Proxy-Server wird als offener Proxy bezeichnet, wenn sich jeder mit ihm verbinden und ihn benutzen kann. Normalerweise sind offene Proxys Proxy-Server, die schlecht konfiguriert sind. Offene Proxys können leicht missbraucht werden; z.B. kann ein schlechter Benutzer eine korrupte Anfrage an einen entfernten Server senden, sich aber hinter einem offenen Proxy verstecken, so dass die Administratoren des entfernten Servers ihn nicht aufhalten können. Offene Proxies können auch für Spamming verwendet werden. Aus diesem Grund erlauben einige Websites keine Verbindungen zu ihren Webservern oder die Bearbeitung von Inhalten auf ihnen über bekannte offene Proxies.

Erzwungene Vollmacht

Ein erzwungener Proxy-Server ist ein Proxy-Server, der den gesamten Datenverkehr vom Client zum Internet abwickelt. Der Client wird nicht wissen, dass der Proxy existiert, aber alle Informationen laufen über den Proxy-Server. Sie werden manchmal als "transparente" Proxy-Server bezeichnet, weil der Benutzer nicht weiß, dass sich ein Proxy-Server zwischen dem Client und dem entfernten Server befindet.

SMTP-Proxy

Ein transparenter SMTP-Proxy ist ein SMTP-Proxyserver, der zwischen einem sendenden und einem empfangenden Mailserver eingefügt wird. Der Hauptzweck des SMTP-Proxys besteht darin, ausgehenden Spam zu filtern. Der Proxy maskiert sich so, dass der Client und der Server glauben, dass sie miteinander sprechen, obwohl ein Proxy dazwischengeschaltet ist.

Software

Es gibt eine Menge Software, die für den Betrieb eines Proxy-Servers verwendet werden kann. Einige Software kann nur als Proxy-Server arbeiten, während andere Software auch als Firewall oder Cache-Server arbeiten kann. Squid, Varnish und Microsoft Internet Security and Acceleration Server (ISA Server) gehören zu den bekanntesten Proxy-Server-Programmen. Einige Proxy-Software verwendet das SOCKS-Protokoll. Ein Beispiel ist der Java SOCKS-Proxyserver.

Fragen und Antworten

F: Was ist ein Proxyserver?

A: Ein Proxyserver ist ein Computer, über den Clients auf andere Computer zugreifen können. Er fungiert als Vermittler zwischen dem Client und dem Remote-Server und leitet Informationen hin und her, ohne sie zu verändern.

F: Was ist ein Gateway oder Tunneling Proxy?

A: Ein Gateway- oder Tunneling-Proxy ist eine Art Proxy-Server, der Informationen an seine Clients weitergibt, ohne sie zu verändern.

F: Wie funktioniert ein Proxyserver?

A: Wenn sich ein Client mit dem Proxy-Server verbindet, fragt er nach einem Dienst wie einer Datei, einer Verbindung, einer Webseite oder einer anderen Ressource, die auf einem anderen Server verfügbar ist. Der Proxy geht dann zu dem anderen Server und fordert das Gewünschte für den Client an.

F: Was können Proxys mit Informationen machen?

A: Proxys können die Informationen, die sie an ihre Kunden weitergeben, ändern. Wenn dieselben Informationen mehrfach von verschiedenen Kunden abgerufen werden, können sie das Caching nutzen, um die Dinge zu beschleunigen. Beim Caching werden bereits abgerufene Daten für die spätere Verwendung gespeichert, so dass bei einem erneuten Zugriff auf dieselben Daten diese nicht von einem anderen Server angefordert werden müssen.

F: Wo können Proxies im Verhältnis zu Clients und Servern platziert werden?

A: Proxys können überall zwischen dem Client und dem Remote-Server platziert werden, einschließlich der Software auf einem der beiden Computer selbst oder auf einem beliebigen Computer zwischen den beiden.

F: Welche Sicherheitsmaßnahmen werden von einigen Proxys verwendet?

A: Einige Proxys verwenden Secure Sockets Layer (SSL), um die Verbindungen zwischen den Clients und den Remote-Servern zu sichern, so dass keine anderen Computer in der Lage sind, zu lesen oder zu verstehen, was von den anderen abgefragt wird.

Suche in der Enzyklopädie